أثارت حملة إلكترونية خبيثة موجة من الذعر بين مستخدمي الإنترنت، حيث تحولت شاشة التحديث الزرقاء الشهيرة لنظام ويندوز تلك التي ترمز إلى “موت النظام” إلى فخ يفضح عادات التصفح الخاصة.

حملة JackFix، المعروفة أيضًا باسم ClickFix، تستهدف زوار المواقع الإباحية بشكل مباشر، مستغلة الضغط النفسي والفضول لزرع برمجيات سرقة معلومات.

هذه الهجمات، التي اكتشفتها شركات الأمن السيبراني مثل Acronis وHuntress، ليست مجرد خدعة عابرة، بل استراتيجية مدروسة تعتمد على تقنيات متقدمة للالتفاف على الدفاعات الرقمية، مما يهدد خصوصية ملايين المستخدمين حول العالم.

ما هي حملة JackFix؟ جذور الهجوم وانتشارها السريع

حملة JackFix تمثل تطورًا لتقنية ClickFix، التي أصبحت تشكل نحو 47% من الهجمات الأولية وفقًا لبيانات مايكروسوفت في 2025. اكتشفتها فرق البحث في Acronis Threat Research Unit (TRU) قبل أيام قليلة، وهي تتضمن إنشاء مواقع إباحية مزيفة تشبه المنصات الشهيرة.

هذه المواقع لا تقتصر على عرض محتوى جذاب، بل تُفعِّل آليات خبيثة تلقائيًا عند أي تفاعل، مثل الضغط على زر “السماح بالإشعارات” أو محاولة الوصول إلى الفيديو.

الانتشار يتم عبر الإعلانات الضارة (malvertising) على مواقع مشبوهة، أو روابط في رسائل بريد إلكتروني مغرية، مما يجعل الضحايا يدخلون الشركة طواعية دون شكوك أولية.

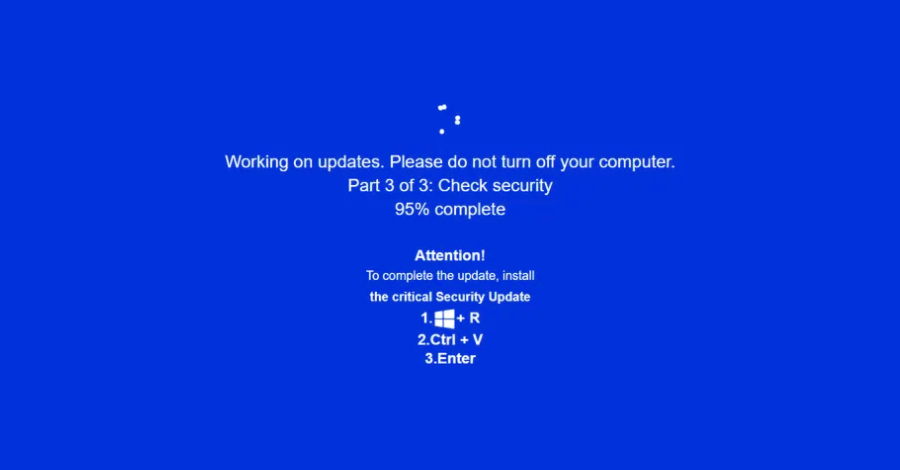

ما يميز هذه الحملة هو الاعتماد على الضغط النفسي: الزائر، الذي يبحث عن خصوصية مطلقة، يجد نفسه فجأة أمام شاشة تشبه تمامًا تحديث ويندوز الرسمي، مع رسالة تحذيرية تتحدث عن “تحديث أمني حرج”.

هذا التصميم يستغل الخوف من فقدان البيانات أو تعطيل النظام، خاصة في سياق موقع إباحي حيث يخشى الضحية الكشف عن نشاطه.

والنتيجة آلاف الإصابات المحتملة يوميًا، مع تركيز على المستخدمين في الدول الغربية والعربية، حيث يرتفع الاعتماد على الويب غير المنظم.

كيف تعمل شاشة الموت الزرقاء في المواقع الإباحية؟

يعتمد JackFix على سلسلة من الخطوات المدروسة، تبدأ في المتصفح وتنتهي بسيطرة كاملة على الجهاز، إليك تفصيلاً مبسطًا للعملية، مستندًا إلى تحليلات الخبراء:

الإغراء الأولي: يصل الضحية إلى موقع إباحي مزيف عبر رابط بريدي أو إعلان، الموقع يعرض صورًا مشوشة أو إشعارات عمرية ليبدو شرعيًا، ثم يطلب السماح بالإشعارات أو الضغط على عنصر للمتابعة.

اختطاف الشاشة: بمجرد التفاعل، يقوم كود JavaScript بتحويل الصفحة إلى وضع ملء الشاشة الكامل (Fullscreen API)، مع عرض واجهة زرقاء تقلد شاشة تحديث ويندوز بدقة مذهلة، خلفية زرقاء، نصوص بيضاء، كرات دوّارة، وشريط تقدم يرتفع تدريجيًا، الشاشة تحظر محاولات الخروج عبر مفاتيح مثل Escape أو F11، لكن هذه الحظر غير كامل في المتصفحات الحديثة.

الخدعة الرئيسية: تظهر تعليمات واضحة: “اضغط على Windows + R لفتح نافذة التشغيل، ثم الصق هذا الأمر واضغط Enter لإصلاح المشكلة”، الأمر يُنسخ تلقائيًا إلى الحافظة (clipboard)، وهو مشفر بطريقة هكساديسيمال (hex-encoded) لتجنب الكشف، هذا الأمر يطلق mshta.exe، أداة ويندوز الشرعية، لتشغيل صفحة ويب خبيثة مخفية في ملفات .odd.

التحميل المتعدد المراحل: يقوم mshta بتشغيل أمر PowerShell مشفر (باستخدام Base64 أو charcode)، الذي يجلب سكريبتًا ثانيًا من خادم بعيد، إذا حاولت الوصول إلى هذا الخادم مباشرة، يعاد توجيهك إلى موقع بريء مثل جوجل، لكن عبر PowerShell، يُحمَّل الكود الضار.

الإرتفاع والتنفيذ: السكريبت الثاني، الذي قد يصل حجمه إلى 13 ميغابايت مليئًا بكود زائد للالتفاف على التحليل، يطالب بصلاحيات إدارية عبر UAC (User Account Control) إذا رفضت، يستمر في إرسال الطلبات حتى يصبح الجهاز غير صالح للاستخدام، بمجرد السماح، يُنشئ استثناءات في Microsoft Defender ويُحمِّل حتى ثمانية برمجيات ضارة في وقت واحد، بما في ذلك سرّاق معلومات وأدوات التحكم عن بعد.

هذه الآلية تجعل الهجوم “غير مرئي” في البداية، حيث يعتمد على أدوات نظامية شرعية، مما يصعب كشفه بواسطة مضادات الفيروسات التقليدية.

لماذا الهجوم يستهدف زوار المواقع الإباحية؟

استهدفت الجهات التي تقف وراء هذا الهجوم المواقع الإباحية وقامت بنسخها وعرضت عليها عشرات الفيديوهات التي عليها بحث في جوجل لأسباب عديدة ومقنعة.

أولاً، يزور ملايين المستخدمين هذه المواقع يوميًا بحثًا عن خصوصية، مما يجعل الوصول إليها طوعيًا وغير مشبوه، ثانيًا، السياق النفسي: الزائر في حالة توتر أو إحراج، فالظهور المفاجئ لشاشة “أمنية” يدفعه إلى الامتثال السريع لتجنب أي تعطيل يُكْشِفُ نشاطه.

كما أن الإعلانات الضارة تنتشر بكفاءة في هذا المجال، حيث تكون الرقابة أقل صرامة مقارنة بمنصات مثل جوجل أو فيسبوك.

يعكس هذا الهجوم تحولًا في جرائم الإنترنت: من الهجمات العشوائية إلى الاستهداف الدقيق للفئات الضعيفة نفسيًا.

المهاجمون، الذين يُشتبه في انتمائهم إلى مجموعات روسية الناطقة، يستغلون هذه الثغرة لجمع بيانات قيِّمَة مثل كلمات المرور وبيانات المحافظ الرقمية، مما يُعْزِزُ اقتصاد الجريمة الإلكترونية الذي بلغ تريليون دولار في 2025.

أفضل نصيحة كي لا تكون ضحية

مطلوب منك أن تنظر دائما إلى أسماء النطاقات التي تنقر عليها في الروابط لأن المواقع المزيفة تستخدم اسما مشابها في النطاق لكنه ليس الرسمي، كما أن جوجل يعمل جاهدا ألا يعرف في نتائج البحث هذه المواقع المقلدة لكن هناك احتمال دائما أن تجد نفسك في احدى تلك المواقع.

غير أن الوضع أسوأ في محركات البحث الروسية والمتصفحات الصينية حيث معايير الأمان ضعيفة وعدد من تلك المنصات متورطة في الهجمات الرقمية على المستخدمين.

لذا تجنّب الروابط المغرِية في البريد أو الرسائل وادخل المواقع الإباحية مباشرة إن أردت أو عبر الروابط الرسمية في حساباتهم على اكس.

ومن الضروري تنصيب مكافح الفيروسات او برنامج أمان قوي أو حتى استخدام تطبيق مايكروسوفت الأساسي وتحديثه باستمرار.