في حادثة غير مسبوقة، كشفت تقارير أمنية عن تسريب هائل لأكثر من 16 مليار كلمة مرور وبيانات تسجيل دخول تخص منصات تقنية عملاقة مثل فيسبوك، جوجل، وآبل، إلى جانب خدمات أخرى مثل تيليجرام، جيت هاب، وحتى بعض الأنظمة الحكومية.

هذا التسريب، الذي وُصف بأنه “أكبر خرق بيانات في تاريخ الإنترنت”، أثار حالة من القلق العالمي بشأن أمن المعلومات الشخصية والمؤسساتية. تم جمع هذه البيانات عبر برمجيات خبيثة تُعرف باسم “إنفوستيلرز” (Infostealers)، والتي تستهدف سرقة بيانات الدخول من أجهزة المستخدمين أو المواقع الإلكترونية دون علمهم.

مع توفر هذه البيانات المسربة على الإنترنت المظلم بأسعار زهيدة، أصبحت الحاجة إلى اتخاذ خطوات فورية لحماية الحسابات الرقمية أكثر إلحاحًا من أي وقت مضى.

في هذا المقال، سنستعرض الخطوات الضرورية التي يجب على الأفراد والمؤسسات اتخاذها لحماية بياناتهم الشخصية والمهنية في أعقاب هذا التسريب الضخم، مع التركيز على الكلمة المفتاحية تسريب 16 مليار كلمة مرور.

سنقدم نصائح عملية، مدعومة بتوصيات خبراء الأمن السيبراني، لضمان أمان حساباتك الرقمية وتقليل مخاطر الاختراق.

فهم طبيعة تسريب 16 مليار كلمة مرور

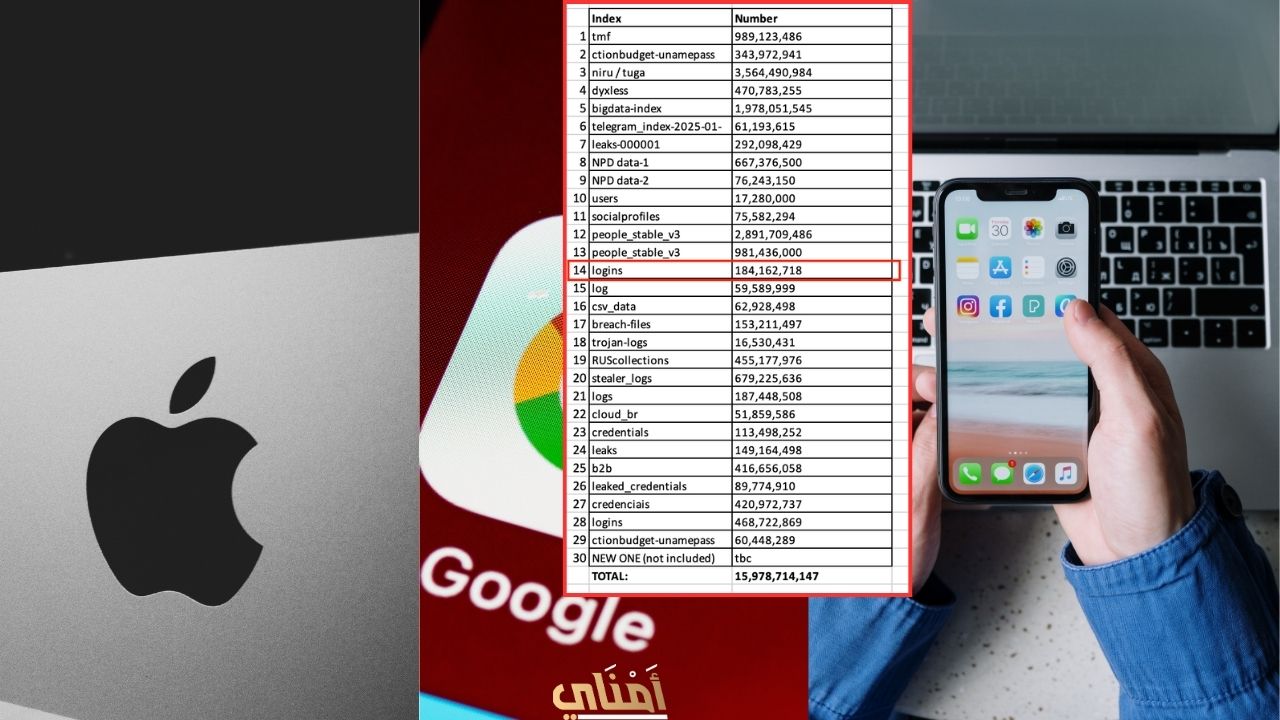

قبل الخوض في الخطوات العملية، من المهم فهم طبيعة هذا التسريب. وفقًا لتقارير نشرتها مجلة فوربس وموقع Cybernews، يتكون التسريب من 30 قاعدة بيانات ضخمة، تحتوي كل منها على ملايين إلى مليارات السجلات.

إحدى هذه القواعد وحدها تضم أكثر من 3.5 مليار سجل، مما يجعل هذا الحدث واحدًا من أكبر التسريبات في التاريخ الرقمي. تشمل البيانات المسربة أسماء المستخدمين، كلمات المرور، وعناوين URL المرتبطة بالمواقع، مما يجعلها أداة مثالية للقراصنة لتنفيذ هجمات تصيد إلكتروني أو الاستيلاء على الحسابات.

اللافت أن معظم هذه البيانات حديثة ولم يتم تسريبها من قبل، باستثناء قاعدة بيانات واحدة تحتوي على 184 مليون كلمة مرور كشف عنها في مايو 2025.

وقد أكد الباحثون أن هذا التسريب ليس نتيجة اختراق مباشر لخوادم الشركات الكبرى مثل آبل أو جوجل، بل نتيجة تجميع بيانات من أجهزة المستخدمين المصابة ببرمجيات خبيثة.

هذا يعني أن أي شخص قد يكون معرضًا للخطر، خاصة إذا كان يستخدم كلمات مرور ضعيفة أو مكررة عبر منصات متعددة.

خطوات ضرورية بعد تسريب 16 مليار كلمة مرور

لتقليل المخاطر الناتجة عن تسريب 16 مليار كلمة مرور، ينصح خبراء الأمن السيبراني باتباع الخطوات التالية بشكل عاجل:

1. تغيير كلمات المرور فورًا

الخطوة الأولى والأكثر أهمية هي تغيير كلمات المرور لجميع حساباتك المهمة، خاصة تلك المرتبطة بمنصات مثل فيسبوك، جوجل، آبل، تيليجرام، وجيت هاب. ركز على الحسابات التي تحتوي على معلومات حساسة مثل البريد الإلكتروني، الحسابات البنكية، أو خدمات VPN.

-

نصيحة عملية: قم بإنشاء كلمات مرور قوية وفريدة لكل حساب. يجب أن تتكون كلمة المرور من مزيج من الأحرف الكبيرة والصغيرة، الأرقام، والرموز الخاصة (مثل !@#$%). تجنب استخدام معلومات شخصية مثل اسمك أو تاريخ ميلادك.

-

مثال: بدلاً من استخدام “password123″، جرب شيئًا مثل “X9#mP$2kL!v7”.

2. تفعيل المصادقة الثنائية (2FA)

المصادقة الثنائية (Two-Factor Authentication) تضيف طبقة إضافية من الحماية لحساباتك. حتى إذا تم تسريب كلمة مرورك، لن يتمكن المخترق من الوصول إلى حسابك دون الرمز الثاني الذي يتم إرساله إلى جهازك أو تطبيق المصادقة.

-

كيفية التفعيل: قم بزيارة إعدادات الأمان في حساباتك على فيسبوك، جوجل، آبل، وغيرها، وابحث عن خيار “المصادقة الثنائية” أو “Two-Step Verification”. يمكنك ربطها برقم هاتفك، بريد إلكتروني بديل، أو تطبيقات مثل Google Authenticator أو Authy.

-

ملاحظة: تجنب الاعتماد على الرسائل النصية فقط للمصادقة، حيث يمكن اعتراضها. استخدم تطبيقات المصادقة كلما أمكن.

3. استخدام مدير كلمات مرور موثوق

إدارة كلمات مرور قوية وفريدة لكل حساب يمكن أن تكون مهمة صعبة. هنا يأتي دور مديري كلمات المرور مثل LastPass، 1Password، أو Bitwarden، والتي تتيح لك تخزين كلمات المرور بأمان وإنشاء كلمات مرور معقدة تلقائيًا.

-

الفوائد: هذه الأدوات تخزن كلمات المرور في خزنة مشفرة، وتتيح لك الوصول إليها بسهولة عبر أجهزتك المختلفة. كما أنها تحذرك إذا كنت تستخدم كلمات مرور ضعيفة أو مكررة.

-

نصيحة: اختر مدير كلمات مرور يدعم المصادقة الثنائية لضمان حماية إضافية.

4. التحقق من تعرض بياناتك للتسريب

هناك أدوات مجانية مثل موقع Have I Been Pwned تتيح لك التحقق مما إذا كانت بياناتك الشخصية، مثل البريد الإلكتروني أو كلمات المرور، قد تم تسريبها. قم بإدخال بريدك الإلكتروني في الموقع لمعرفة ما إذا كان جزءًا من التسريب.

-

الإجراء: إذا اكتشفت أن بياناتك قد سُربت، قم بتغيير كلمات المرور المرتبطة فورًا وتأكد من تفعيل المصادقة الثنائية.

-

خدمات إضافية: اشترك في خدمات مراقبة الويب المظلم التي تنبهك إذا ظهرت بياناتك في الأسواق السوداء.

5. الحذر من هجمات التصيد الإلكتروني

مع توفر 16 مليار كلمة مرور في أيدي القراصنة، من المتوقع أن تزداد هجمات التصيد الإلكتروني (Phishing). قد تتلقى رسائل بريد إلكتروني أو رسائل نصية تدعي أن حسابك قد تم اختراقه وتطلب منك إدخال بياناتك لتأمينه.

-

كيفية الحماية:

لا تنقر على روابط مشبوهة أو مرفقات في رسائل غير متوقعة.

تحقق دائمًا من عنوان المرسل، وتأكد من أنه ينتمي إلى الشركة الرسمية (مثل [email protected]).

إذا تلقيت رسالة تطلب منك تحديث كلمة المرور، قم بزيارة الموقع الرسمي مباشرة بدلاً من النقر على الرابط.

6. الانتقال إلى مفاتيح المرور (Passkeys)

أوصت شركات مثل جوجل بالتحول إلى مفاتيح المرور (Passkeys) كبديل أكثر أمانًا لكلمات المرور التقليدية. تعتمد مفاتيح المرور على التشفير البيومتري (مثل بصمة الإصبع أو التعرف على الوجه) أو رمز PIN، مما يجعلها أقل عرضة للاختراق.

-

كيفية البدء: تحقق مما إذا كانت الخدمات التي تستخدمها تدعم مفاتيح المرور (مثل جوجل وآبل). يمكنك إعدادها من خلال إعدادات الأمان في حسابك.

-

الميزة: مفاتيح المرور لا يمكن سرقتها عبر برمجيات “إنفوستيلرز”، مما يجعلها خيارًا آمنًا في مواجهة التسريبات.

7. تحديث الأجهزة والبرامج

البرمجيات الخبيثة مثل “إنفوستيلرز” غالبًا ما تستغل ثغرات في الأنظمة أو التطبيقات القديمة. تأكد من تحديث جميع أجهزتك وبرامجك إلى أحدث الإصدارات.

-

الخطوات:

قم بتحديث نظام التشغيل (مثل iOS، Android، Windows).

تأكد من تحديث المتصفحات (مثل Chrome، Safari) والتطبيقات التي تستخدمها.

استخدم برامج مكافحة الفيروسات الموثوقة لفحص جهازك بحثًا عن البرمجيات الخبيثة.

8. تطبيق مبدأ “انعدام الثقة” (Zero Trust)

بالنسبة للمؤسسات، يوصي الخبراء بتطبيق نموذج “انعدام الثقة”، الذي يتطلب التحقق من هوية المستخدم في كل مرة يحاول فيها الوصول إلى نظام أو بيانات حساسة.

-

كيفية التنفيذ:

استخدم أنظمة إدارة الهوية والوصول (IAM) للتحكم في الوصول إلى الموارد.

راقب أنشطة المستخدمين بحثًا عن أي سلوك مشبوه.

قم بتشفير البيانات الحساسة أثناء التخزين والنقل.

9. التثقيف المستمر حول الأمن السيبراني

أصبح الوعي بالأمن السيبراني ضرورة حياتية. قم بتثقيف نفسك وفريقك (إذا كنت تدير مؤسسة) حول أحدث التهديدات السيبرانية وأفضل الممارسات للحماية.

-

موارد مفيدة:

اقرأ مقالات من مواقع موثوقة مثل Cybernews أو Forbes.

اشترك في دورات تدريبية حول الأمن السيبراني عبر منصات مثل Coursera أو Udemy.

تابع تحديثات الشركات التقنية حول إجراءات الأمان الجديدة.

نصائح إضافية للوقاية المستقبلية

-

تجنب إعادة استخدام كلمات المرور: استخدام نفس كلمة المرور عبر منصات مختلفة يجعلك هدفًا سهلاً للقراصنة.

-

مراقبة الحسابات المالية: راقب حساباتك البنكية والمالية بحثًا عن أي نشاط غير معتاد، وأبلغ البنك فورًا إذا لاحظت شيئًا مريبًا.

-

التحقق من إعدادات السحابة: إذا كنت تستخدم خدمات التخزين السحابي، تأكد من أن إعدادات الأمان مكونة بشكل صحيح لمنع الوصول غير المصرح به.